Die russische Hackertruppe nennt sich „Evil Corp“ und soll hinter der Hacker-Attacke auf Garmin stehen. Mit ihrer Ransomware „WastedLocker“ haben die Hacker eines der wohl renommiertesten Navigationsunternehmen der Welt, Garmin, für einige Tage in die Knie gezwungen, denn am 23. Juli hat die Evil Corp mit WastedLocker die Systeme von Garmin geentert, erst am 27.Juni waren einige der Garmin-Dienste wieder verfügbar. Wie lange sich die Hacker schon in den Systemen befanden, steht derzeit noch nicht fest, aber dass es WastedLocker gibt, ist bereits seit einem Monat bekannt: Am 23. Juni haben die Sicherheitsforscher der NCC Group bekannt gegeben, dass die Evil Corp eine neue Ransomware entwickelt hat. Diese Nachricht hatte in der Bankenszene sofort für Aufregung gesorgt, weil die Evil Group auch hinter dem Banking-Trojaner Dridex steht, mit dem die Truppe Millionen (erfolgreich) erpresst hat. Hinter der Evil Group soll der Russe Maksim Viktorovich Yakubets stehen, für den das FBI Ende 2019 ein Kopfgeld von 5 Millionen Dollar ausgesetzt haben.

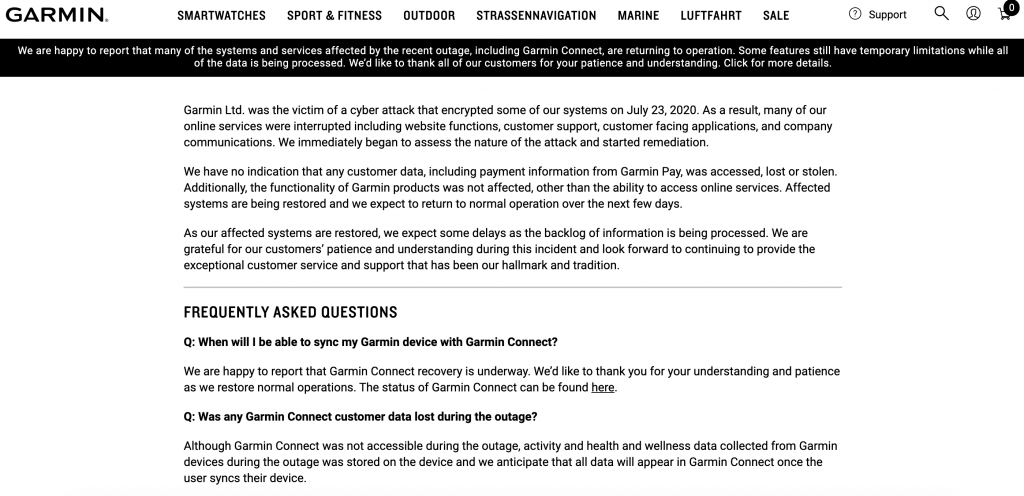

Screenshot

Dass Garmin ein Ransomware-Opfer wird, überrascht, da man annehmen sollte, dass ein Technologieunternehmen von dieser Größe (etwa drei Milliarden Dollar Umsatz pro Jahr) und mit dieser jahrzehntelangen Erfahrung (1989 gegründet, der Firmensitz befindet sich im Schweizer Schaffhausen, die technische Zentrale in Olathe Kansas/USA) die Hausaufgaben der IT-Sicherheit gemacht haben sollte. Fakt ist, dass bei Garmin ein Mensch einen Fehler gemacht hat – entweder hat eine(r) wo draufgeklickt, wo er/sie nicht hätte klicken sollen oder der IT-Administrator hat die Systeme nicht gut genug geschützt, keine Updates eingespielt oder Sicherheitslücken offengelassen. Aber auch darüber schreibe ich ausführlich in meinem Buch.

Hoppala, deine Dateien sind nun verschlüsselt

Mit Meldungen wie „Oops, your files have been encrypted“ (Hoppala, deine Dateien sind nun verschlüsselt) gibt sich eine Ransomware dann zu erkennen, wenn es zu spät ist – die Dateien werden verschlüsselt und sind für das Unternehmen nicht mehr zugänglich. Erst nach Zahlung eines Lösegeldes (Ransom), geben die Hacker diese Daten wieder frei. Die Höhe des Lösegeldes richtet sich häufig nach der Höhe des Umsatzes, im Falle von Garmin sollen die Hacker 10 Millionen Dollar gefordert haben. Ob Garmin diese Summe (in Bitcoin) tatsächlich auch bezahlt hat und wie viele der Daten mit Hilfe von IT-Spezialisten gerettet werden konnten, gab Garmin bis dato nicht bekannt. Übrigens hat Garmin lange nicht zugegeben, Opfer einer Attacke geworden zu sein. Das offizielle Statement lautete: „Garmin hat aktuell einen Systemausfall, der Garmin-Dienste, inklusive Garmin Connect betrifft. Als Folge des Ausfalls, sind einige Funktionen und Dienste auf diesen Plattformen für Kunden nicht verfügbar. Darüber hinaus ist unser Produkt-Support von dem Ausfall betroffen, so dass wir derzeit keine Anrufe, E-Mails oder Online-Chats empfangen können. Wir arbeiten durchgehend daran, unsere Systeme so schnell wie möglich wiederherzustellen und entschuldigen uns für die Unannehmlichkeiten. Weitere Updates werden bereitgestellt, sobald sie verfügbar sind.“

Screenshot

Möglich ist auch, dass Garmin mit den Cyberkriminellen verhandelt hat. Das haben Anfang Juni auch Vertreter der University of California in San Francisco (UCSF), die praktisch seit Ausbruch der COVID-19-Pandemie einen Impfstoff gegen den Coronavirus SARS-CoV-2 suchen. Hacker hatten am 1. Juni hatten das System des Labors per Ransomware lahm und Lösegeld gefordert. Wissend, dass die UCSF einen jährlichen Umsatz von 7,5 Milliarden Dollar macht und jährlich allein mehr als 300 Millionen Dollar an Spenden erhält, forderten die Hacker 3 Millionen Dollar Lösegeld. In den darauffolgenden Tagen verhandelten UCSF-Vertreter über eine Chat-Funktion in der Erpressersoftware mit den Hackern und konnten sich beim Lösegeld auf 1,140.895 Dollar einigen. In Form von 116,4 Bitcoins überwiesen sie es – entgegen der Meinung der Polizei – an das Wallet der Cyberkriminellen, erhielten am Tag darauf die Entschlüsselungssoftware und die Forschungsdaten waren gerettet.

Gesundheitsdaten sind lukrativ

Zurück zum Garmin-Hack: Er ist insofern besonders brisant, da Garmin körperliche Daten der Nutzer speichert und Gesundheitsdaten im Darkweb mittlerweile mehr wert sind als Kreditkartendaten. Genutzt können solche Informationen für Marketing-Zwecke, etwa das Bewerben von Gesundheits-und Ernährungsprodukten, generell sind solche Adressen für Spam-Mails interessant aber auch für Versicherungen – es ist nicht nämlich nicht auszuschließen, dass die Kriminellen gestohlene Gesundheitsdaten auch Versicherungen anbieten. Ich hoffe und gehe davon aus, dass europäische Versicherungen im Fall des Falles da nicht zugreifen oder schwach werden. Erwähnenswert ist auch, dass solche Daten freilich manipuliert werden können – aus einem gesunden Menschen wird ein kranker – oder auch umgekehrt.

Ob des Garmin-Hacks stellt sich jetzt freilich die Frage, ob man solchen Unternehmen noch trauen kann, ob Gesundheitsdaten bei Apple, Polar und wie diese Firmen heißen, sicher sind. Grundsätzlich ja, aber die Daten sind so sicher, wie die IT-Administratoren ihre Systeme sicher halten. Fakt ist nämlich, dass sich Ransomware-Attacken häufen werden – es werden aber nicht nur große Unternehmen wie Garmin attackiert, sondern auch kleine und mittelständische Firmen. Und auch Privatpersonen. Es passiert häufiger als man denkt, da viele Opfer still und heimlich zahlen und nicht die Polizei aufsuchen. Und Firmen vermeiden es, darüber zu sprechen, weil sie auch einen Image-Schaden befürchten.

Hinterlasse einen Kommentar